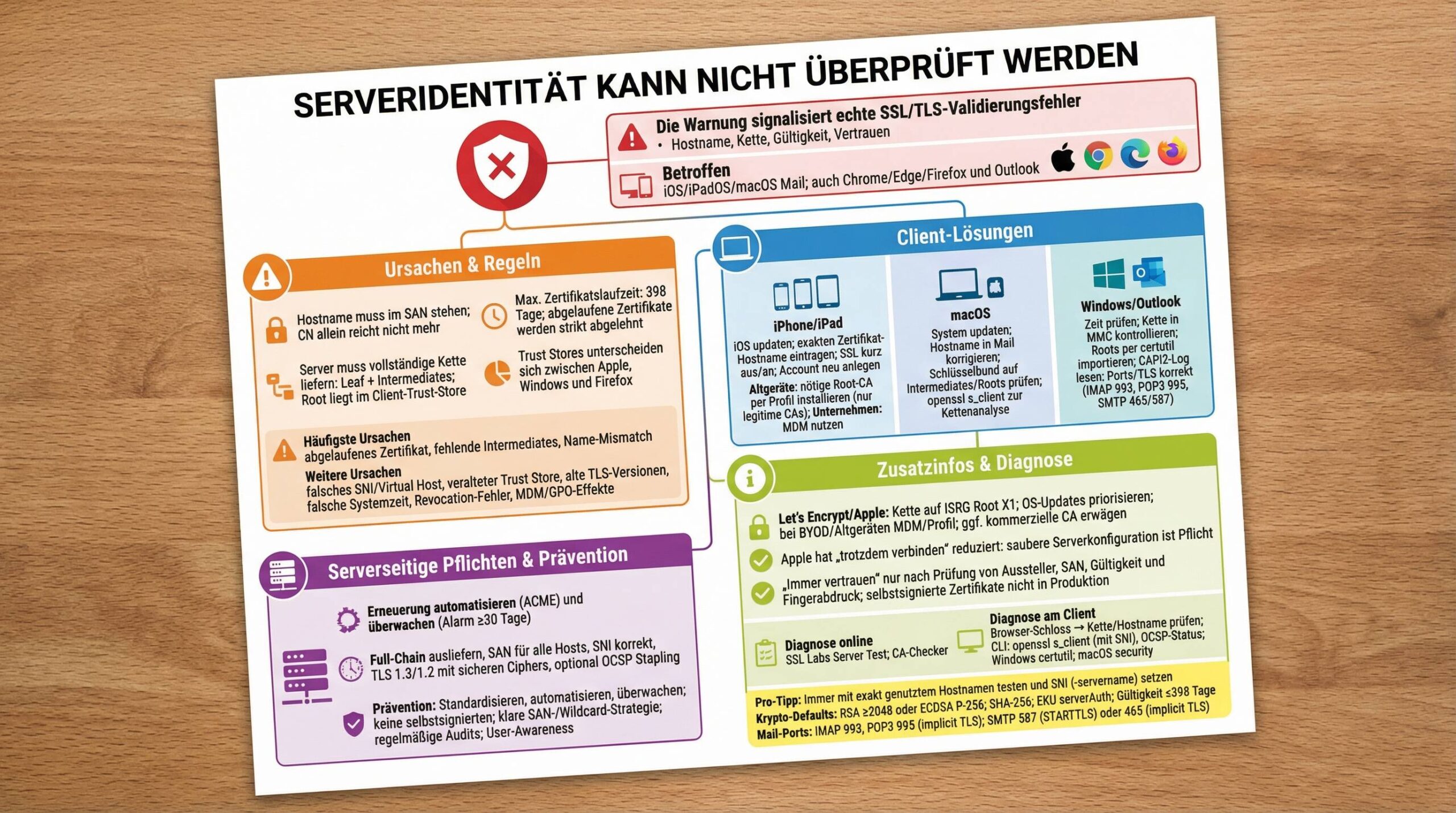

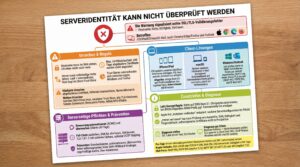

„Serveridentität kann nicht überprüft werden“: Ursachen verstehen, sauber diagnostizieren, zuverlässig beheben

Die Meldung „Serveridentität kann nicht überprüft werden“ ist kein Randphänomen, sondern ein Symptom für echte Probleme in der SSL/TLS-Validierung. Sie taucht vor allem auf iOS, iPadOS und macOS in Mail-Apps auf, betrifft aber ebenso Browser, Outlook und andere Clients. Hier liest du, woran es liegt, wie du die Ursache sicher findest und welche Schritte auf iPhone, Mac, Windows und Serverseite zuverlässig helfen – inklusive Besonderheiten rund um Let’s Encrypt, MDM/Gruppenrichtlinien und praxisnahe Troubleshooting-Werkzeuge.

Wie SSL/TLS-Validierung funktioniert – das Wesentliche in Kürze

SSL/TLS sichert Verbindungen zwischen Client und Server. Dazu weist ein Server über ein Zertifikat nach, dass er zu einem bestimmten Hostnamen gehört und in eine Vertrauenskette eingebettet ist: Serverzertifikat → Zwischenzertifikate → Root-Zertifikat. Der Client prüft die Kette gegen seinen Zertifikatsspeicher, verifiziert die Gültigkeit (Zeitraum, Widerruf) und ob der Hostname passt. Schlägt eine dieser Prüfungen fehl, erscheint die Warnung – je nach Plattform mit unterschiedlichen Formulierungen.

| Baustein | Aufgabe | Typische Fehler |

|---|---|---|

| Serverzertifikat | Weist Identität des konkreten Hostnamens nach (CN/SAN) | Name-Mismatch, abgelaufen, falscher KeyUsage/EKU, falscher Hostname |

| Zwischenzertifikat(e) | Verkettet Serverzertifikat zur Root-CA | Fehlt auf dem Server, falsche Reihenfolge, nicht ausgeliefert |

| Root-Zertifikat | Vertrauensanker im Client-Store | Auf älteren Systemen nicht vorhanden, abgelaufen, widerrufen |

| Revocation (CRL/OCSP) | Prüft, ob Zertifikat widerrufen wurde | Responder nicht erreichbar, „Must-Staple“ verletzt |

Wichtig:

- Name-Matching: Der aufgerufene Hostname muss in Subject Alternative Name (SAN) enthalten sein; CN allein reicht nicht mehr.

- Gültigkeit: Heute sind Zertifikate i. d. R. max. 398 Tage gültig. Nach Ablauf verweigern Clients die Verbindung.

- Vertrauensspeicher: iOS/macOS, Windows und Firefox nutzen unterschiedliche Trust Stores.

Wie äußert sich das Problem je Plattform?

| Plattform/Client | Typische Meldung | Wahrscheinliche Ursache |

|---|---|---|

| iOS/iPadOS Mail | „Serveridentität kann nicht überprüft werden“ | Abgelaufenes Zertifikat, fehlende Zwischenzertifikate, Name-Mismatch, veralteter Trust Store |

| macOS Mail | „Zertifikat des Servers ist ungültig“ | Wie oben; teils falsches Vertrauen im Schlüsselbund |

| Chrome/Edge (Windows/macOS) | „Ihre Verbindung ist nicht privat“ / NET::ERR_CERT_AUTHORITY_INVALID | Fehlende/ungültige Kette, untrusted CA, abgelaufen |

| Firefox | SEC_ERROR_UNKNOWN_ISSUER | Kette unvollständig, eigener Zertifikatsspeicher erkennt CA nicht |

| Outlook | „Das Zertifikat Ihres E-Mail-Servers ist ungültig“ | Server nicht korrekt für TLS konfiguriert, Kette unvollständig |

Hinweis (iOS-Designänderungen): Apple hat die Option, riskante Zertifikate „trotzdem“ zu akzeptieren, in neueren Versionen erschwert oder entfernt. Das ist sicherer, macht legitime Ausnahmen aber aufwendiger und zwingt zu sauberer Serverkonfiguration.

Typische Ursachen – kompakt und praxisnah

- Abgelaufenes Zertifikat: Erneuerung verpasst, Auto-Renew fehlgeschlagen.

- Fehlende Zwischenzertifikate: Server liefert nur das Leaf-Zertifikat aus.

- Name-Mismatch: Mail-Client nutzt mail.deinedomain.tld, Zertifikat gilt für mail.provider.tld.

- Veralteter Trust Store: Ältere iOS/macOS/Windows-Versionen kennen neue CAs nicht.

- Let’s-Encrypt-Kettenproblem: Historische Abhängigkeit von DST Root CA X3 bzw. Chain-Varianten, die Apple-Stacks z. T. irritieren.

- SNI/Falsches Virtual Host Matching: Auf shared Hosts wird das falsche Zertifikat präsentiert.

- Alte TLS-Versionen: Server bietet nur TLS 1.0/1.1 oder unsichere Ciphers.

- Uhrzeit/Zeitzone falsch: Gültigkeitsfenster wird verfehlt.

- Widerrufenes Zertifikat: CRL/OCSP meldet Revocation.

- MDM/GPO-Effekte: Temporär fehlende Roots durch Richtliniensynchronisation.

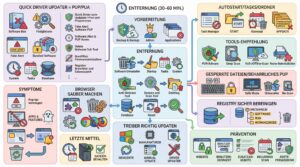

iPhone/iPad: Schritt-für-Schritt zur Lösung

- iOS/iPadOS aktualisieren

Einstellungen → Allgemein → Softwareupdate. Neue Versionen bringen aktualisierte Trust Stores und TLS-Verbesserungen. Bei Geräten ohne Updates: Alternative Wege unten. - Hostname prüfen

In Mail → Accounts → betroffener Account → Servereinstellungen sicherstellen, dass genau der Hostname verwendet wird, der in der Zertifikat-SAN-Liste steht. Provider geben oft dedizierte Hostnamen (z. B. mail.providername.net) vor – nutze diese, nicht mail.deinedomain.tld, wenn das Zertifikat auf dem Provider-Hostnamen liegt. - SSL neu verhandeln lassen

Account → Erweitert → „SSL verwenden“ einmal deaktivieren, sichern, dann wieder aktivieren. Bei erneuter Nachfrage das korrekte Zertifikat anzeigen lassen und – falls es geprüft wurde – vertrauen. - Account entfernen und sauber neu einrichten

Einstellungen → Mail → Accounts → Account löschen → anschließend mit korrekten Servernamen neu anlegen. Achtung bei POP: E-Mails vorher sichern, sonst gehen lokal gespeicherte Nachrichten verloren. - Fehlende Root-CA manuell installieren (Altgeräte)

Wenn dein Gerät keine Updates mehr bekommt, kannst du notwendige Roots (z. B. GlobalSign Root R6) via Profil installieren. Lade das Root-Zertifikat auf dem Gerät (z. B. https://secure.globalsign.net/cacert/root-r6.crt), installiere das Profil und aktiviere unter Einstellungen → Allgemein → Info → Zertifikatsvertrauenseinstellungen das volle Vertrauen für das Root. Nur, wenn du der CA vertraust. - MDM/Configurator nutzen (Empfehlung für Unternehmen)

Zertifikate via Apple Configurator oder MDM verteilen. Profile mit Zertifikat-Payload werden systemweit vertraut, ohne manuelle Bestätigung durch Nutzer.

Vorsicht: Manuelle Ausnahmen („immer vertrauen“) sind nur dann vertretbar, wenn du das Zertifikat geprüft hast (Aussteller, Ablauf, Fingerabdruck) und die Kette legitimerweise nicht anders gelöst werden kann. Niemals „blind“ bestätigen.

macOS: Vorgehen auf dem Desktop

- macOS aktualisieren (Systemeinstellungen → Softwareupdate). Neue Trust Stores minimieren Inkompatibilitäten.

- Hostname in Mail korrekt setzen (Mail → Einstellungen → Accounts → Servereinstellungen). Unbedingt den im Zertifikat hinterlegten Hostnamen verwenden.

- Zwischen-/Root-Zertifikat im Schlüsselbund prüfen

Programme → Dienstprogramme → Schlüsselbundverwaltung. Suche nach der ausstellenden CA. Bei Bedarf Root/Intermediate importieren und unter „Vertrauen“ → „Immer vertrauen“ setzen – nur bei legitimen CAs. - Befehlzeile für Analyse:

openssl s_client -connect mail.deinedomain.tld:993 -servername mail.deinedomain.tld -showcertsPrüfe, ob die gesamte Kette ausgeliefert wird und ob der SAN den Hostnamen enthält.

- Alternative Clients: Thunderbird nutzt eine eigene Zertifikatbibliothek und kann auf älteren macOS-Versionen robuster mit Ketten umgehen.

Windows: Browser, Outlook und Zertifikate managen

- Datum/Uhrzeit prüfen – falsch eingestellte Systeme führen schnell zu Validierungsfehlern.

- Kette in der MMC inspizieren

Win+R →mmc→ Snap-In „Zertifikate“ für Computer hinzufügen. Vertrauenswürdige Stammzertifizierungsstellen und Zwischenzertifizierungsstellen prüfen. - Root importieren (Admin-CMD/PowerShell):

certutil -addstore root C:\Pfad\zur\rootca.cerDanach ggf. Neustart.

- CAPI2-Log für tiefe Fehleranalyse

Ereignisanzeige → Anwendungs- und Dienstprotokolle → Microsoft → Windows → CAPI2 → Operational. Suche nach „Build Chain/Verify Chain“-Fehlern. - Outlook: Konto-Einstellungen auf korrekte Hostnamen und Ports prüfen. Nutze 993/IMAPS, 995/POP3S, 465/SMTPS (TLS) oder 587/Submission mit STARTTLS.

Server: Konfiguriere TLS so, dass Clients keine Fragen stellen

Die sauberste Lösung ist immer serverseitig. Wenn der Server korrekt konfiguriert ist, siehst du die Meldung „serveridentität kann nicht überprüft werden“ praktisch nie.

Must-haves für die Serverkonfiguration

- Rechtzeitig erneuern: Automatisiere Erneuerung (ACME) und überwache Laufzeiten.

- Komplette Kette ausliefern: Immer Leaf + Intermediates (nicht das Root) als full chain senden.

- Hostname-Deckung: CN/SAN müssen alle verwendeten Hostnamen enthalten (SAN- oder Multi-Domain-Zertifikate).

- SNI korrekt: Für Virtual Hosts mit SNI sicherstellen, dass jeder Host seinen server_name und sein Zertifikat hat.

- Moderne TLS-Konfiguration: TLS 1.2 als Minimum, TLS 1.3 bevorzugt.

Beispiel Nginx (Mail via IMAPS/POP3S/SMTPS/HTTPS)

server {

listen 443 ssl http2;

server_name mail.deinedomain.tld;

ssl_certificate /etc/letsencrypt/live/mail.deinedomain.tld/fullchain.pem; # enthält Leaf + Intermediates

ssl_certificate_key /etc/letsencrypt/live/mail.deinedomain.tld/privkey.pem;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers HIGH:!aNULL:!MD5;

# optional: ssl_stapling on; ssl_stapling_verify on; resolver 1.1.1.1 1.0.0.1;

# ...

}

Apache (Auszug)

<VirtualHost *:443>

ServerName mail.deinedomain.tld

SSLEngine on

SSLCertificateFile /etc/letsencrypt/live/mail.deinedomain.tld/cert.pem

SSLCertificateKeyFile /etc/letsencrypt/live/mail.deinedomain.tld/privkey.pem

SSLCertificateChainFile /etc/letsencrypt/live/mail.deinedomain.tld/chain.pem

</VirtualHost>

Mail-Ports und TLS-Modi – Überblick

| Protokoll | Port | TLS-Modell | Hinweis |

|---|---|---|---|

| IMAP | 993 | Implicit TLS | Bevorzugt für moderne Clients |

| POP3 | 995 | Implicit TLS | POP nur, wenn nötig |

| SMTP Submission | 587 | STARTTLS | Authentifizierter Versand |

| SMTPS | 465 | Implicit TLS | Weit verbreitet im E-Mail-Client |

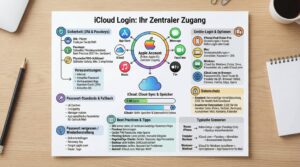

Spezialfall Let’s Encrypt auf Apple-Geräten

Let’s Encrypt hat das Web massiv sicherer gemacht. Dennoch gab und gibt es Stolpersteine – speziell im Apple-Ökosystem:

- Historie DST Root CA X3: Am 30.09.2021 lief das Identrust-Root aus, das eine Cross-Signatur für Let’s Encrypt (ISRG Root X1) bereitstellte. Ältere Trust Stores und manche Apple-Stacks taten sich damit schwer, obwohl ISRG Root X1 neu ist.

- iOS-Inkompatibilitäten: Berichten zufolge lehnten iOS-Versionen bis hin zu 18.1.1 zeitweise Ketten ab, die anderswo funktionierten – Diagnose erschwert, Grund nicht klar angezeigt.

- BYOD-Hürde: Auf iOS kannst du alte Roots nicht einfach löschen. Ohne MDM wird es bei Altgeräten schwer, die richtige Root-CA konsistent auszurollen.

Praktische Gegenmaßnahmen:

- OS-Updates forcieren (iOS/iPadOS/macOS) – der einfachste Fix.

- Chain präferieren: Stelle sicher, dass dein ACME-Client eine Kette liefert, die auf ISRG Root X1 endet (heute Standard). Bei Certbot lässt sich via preferred-chain historisch steuern; aktuell liefert Let’s Encrypt regulär die passende Kette.

- Kommerzielle CA erwägen: Wenn du viele Altgeräte/BYOD hast und Support-Aufwand vermeiden willst, sind GlobalSign/DigiCert/Comodo & Co. oft reibungsloser.

- MDM nutzen: In Unternehmensumgebungen die benötigten Roots/Intermediates zentral verteilen und Vertrauen erzwingen.

Sicherheit zuerst: Wann du niemals „immer vertrauen“ wählen solltest

Grundsatz: Eine Zertifikatswarnung ist eine Sicherheitsbremse, kein Bug. Das blinde Akzeptieren kann MITM-Angriffe ermöglichen.

Prüfe vor einer Ausnahme immer:

- Aussteller & Ablauf: Ist die CA bekannt und vertrauenswürdig? Liegt das Datum im Gültigkeitsfenster?

- Hostname im SAN: Deckt das Zertifikat den aufgerufenen Host exakt ab (inkl. Subdomain)?

- Fingerabdruck (SHA-256) gegen Referenz:

# OpenSSL (z. B. auf macOS/Linux) openssl x509 -noout -fingerprint -sha256 -in server.crt - Revocation: Ist das Zertifikat widerrufen (CRL/OCSP)?

Selbstsignierte Zertifikate sind in Produktionsumgebungen tabu. In internen Netzen mit eigener PKI nur mit sauber ausgerollter interner Root-CA und dokumentierten Prozessen tolerieren.

Unternehmen: MDM, Gruppenrichtlinien und zentrale Zertifikatsverwaltung

Windows-GPOs: Fallstricke und robuste Alternativen

Das Verteilen von Root-Zertifikaten via GPO kann temporäre Ausfälle verursachen, weil beim Anwenden der Richtlinie der Policy-Pfad in der Registry neu geschrieben wird. In diesem Zeitfenster fehlen Zertifikate – Anwendungen schlagen fehl.

- Empfehlung: Zertifikate per Skript installieren, z. B.:

certutil -addstore root \\share\ca\rootca.cer - Skripte via Softwareverteilung/Anmeldeskripte ausrollen, nicht nur als Policy-Objekt.

- Für große Umgebungen: Intune/ConfigMgr nutzen, Reporting auf Vertrauensstatus.

Apple-Ökosystem: Configurator/MDM

- Zertifikate als Payload im Profil verteilen; SSL-Vertrauen wird dadurch automatisch gesetzt.

- Bei manuell installierten Profilen: Einstellungen → Allgemein → Info → Zertifikatsvertrauenseinstellungen → „Volles Vertrauen“ aktivieren.

- Altgeräte (z. B. iOS 15) benötigen teils manuelle Vertrauensschritte – dokumentiere das für den Helpdesk.

Diagnose-Toolbox: So findest du die eigentliche Ursache

Online-Checker

- SSL Labs Server Test: Liefert Kette, Gültigkeit, SNI-Status, Protokolle/Ciphers.

- CA-Checker (z. B. GlobalSign): Zeigt CN/SAN, Kette, Installationsfehler.

Browser-Werkzeuge

- Schlosssymbol anklicken → Zertifikatsdetails/Kette ansehen.

- Mismatch und fehlende Intermediates werden hier schnell sichtbar.

CLI-Werkzeuge

# Vollständige Kette anzeigen (SNI berücksichtigen!)

openssl s_client -connect mail.deinedomain.tld:443 -servername mail.deinedomain.tld -showcerts

# OCSP-Status (vereinfacht)

openssl s_client -connect mail.deinedomain.tld:443 -status -servername mail.deinedomain.tld

# Windows: Zertifikatsspeicher prüfen

certutil -store root

certutil -verify C:\Pfad\zum\zertifikat.cer

# macOS: Zertifikate im Schlüsselbund finden

security find-certificate -a -p /System/Library/Keychains/SystemRootCertificates.keychain

Pro-Tipp: Teste stets mit dem exakt genutzten Hostnamen und aktiviere SNI via -servername, sonst prüfst du u. U. das falsche Zertifikat.

Prävention: Policies, Technik und Prozesse

Standardisieren, automatisieren, überwachen

- Automatische Erneuerung (ACME) und Monitoring (Alarme ≥30 Tage vor Ablauf).

- Keine selbstsignierten Zertifikate in Produktion.

- Dokumentierte Naming-Strategie (SAN/SAN-Wildcards) für alle Dienste.

- Regelmäßige Audits: Vollständige Ketten, gültige Hostnamen, Revocation erreichbar.

- User-Awareness: Schulungen, wann eine Warnung zu eskalieren ist.

Empfohlene Krypto- und TLS-Parameter

| Kategorie | Empfehlung | Begründung |

|---|---|---|

| TLS-Version | TLS 1.3 bevorzugt, TLS 1.2 als Minimum | Aktuelle Sicherheit, bessere Performance |

| Schlüssel | RSA ≥2048 Bit oder ECDSA (P-256) | State of the Art |

| Signatur | SHA-256 | SHA-1 veraltet |

| Gültigkeit | ≤398 Tage | Browser-Programme limitieren Laufzeiten |

| EKU | serverAuth | Sauberer Use-Case; gemäß aktuellen Root-Program-Richtlinien |

SAN-Strategie: Nutze Multi-Domain/SAN-Zertifikate, wenn mehrere Hostnamen bedient werden. Verlasse dich nicht auf zufällige Wildcards, die nicht alle Subdomains abdecken.

Ursache–Wirkung–Lösung: Schnelle Zuordnung

| Symptom | Wahrscheinliche Ursache | Schnelllösung |

|---|---|---|

| „Serveridentität…“ in iOS Mail | Zwischenzertifikat fehlt | Server Full-Chain ausliefern lassen |

| NET::ERR_CERT_AUTHORITY_INVALID | Unbekannte/unerreichbare CA | Root/Intermediates prüfen, Trust Store aktualisieren |

| Nur mobile Apple-Geräte betroffen | Let’s-Encrypt-Chain-Inkompatibilität | OS updaten, Chain an ISRG Root X1 ankern, ggf. andere CA wählen |

| Fehler nur auf älteren Geräten | Veralteter Trust Store | OS-Upgrade, MDM-Profil oder manuelle Root-Installation |

| Fehler nur bei bestimmten Hostnamen | Name-Mismatch | Client-Hostname an Zertifikat anpassen oder SAN erweitern |

| Sporadische Ausfälle im Unternehmen | GPO überschreibt Zertifikatsspeicher temporär | Verteilung via certutil/Softwareverteilung statt Policy-Pfad |

Fazit

Die Meldung „serveridentität kann nicht überprüft werden“ ist ein Warnsignal mit Substanz – und in fast allen Fällen mit strukturiertem Vorgehen schnell lösbar. Entscheidend ist, zwischen Client- und Serverursachen zu unterscheiden: Auf dem Gerät helfen Updates, korrekte Hostnamen, saubere Vertrauenseinstellungen und – bei Altgeräten – gezielte Zertifikatsimporte oder MDM. Serverseitig sind vollständige Ketten, passgenaue SANs, saubere SNI-Konfiguration und modernes TLS Pflicht. Besonderheiten rund um Let’s Encrypt lassen sich durch aktuelle Betriebssysteme, die richtige Chain und – wenn nötig – alternative CAs entschärfen. Mit Monitoring, Standards und Automatisierung sorgst du dafür, dass diese Warnung gar nicht erst erscheint.

FAQ

Warum sehe ich „serveridentität kann nicht überprüft werden“ vor allem auf iPhones?

iOS/iPadOS sind strikt beim Zertifikatsvertrauen und zeigen klare Warnungen, wenn Kette, Hostname oder Gültigkeit nicht passen. Zudem erhalten ältere Geräte keine neuen Trust Stores mehr – dann knallt es bei modernen Zertifikaten schneller.

Ist es sicher, einfach auf „immer vertrauen“ zu tippen?

Nein, nicht ohne Prüfung. Diese Warnung schützt dich. Akzeptiere ein Zertifikat nur, wenn du Aussteller, Fingerabdruck, Hostname und Gültigkeit verifiziert hast und die Konfiguration (noch) nicht anders lösbar ist.

Wie erkenne ich, ob die Kette vollständig ist?

Mit openssl s_client -showcerts siehst du alle gelieferten Zertifikate. Online-Tools (SSL Labs) zeigen ebenfalls, ob Intermediates fehlen. Browser-Zertifikatsdetails visualisieren die Kette ebenfalls gut.

Ich nutze Let’s Encrypt – warum meckert iOS?

Historische Ketten (DST Root CA X3) und Apple-Stacks sorgten/ sorgen teils für Inkompatibilitäten. Update iOS/macOS, stelle sicher, dass die Kette auf ISRG Root X1 endet, und liefere vollständige Chains. In problematischen BYOD-Umgebungen kann eine kommerzielle CA Aufwand sparen.

Mein Zertifikat ist gültig – trotzdem Fehler. Hä?

Gültig heißt nicht passend. Prüfe Name-Mismatch (Hostnamen!), Zwischenzertifikate, Revocation-Erreichbarkeit, TLS-Versionen und SNI. Oft ist es ein fehlendes Intermediate oder der falsche Hostname im Client.

Kann ich das auf Server-Ebene „erzwingen“, damit Clients Ruhe geben?

Ja: Liefere stets die vollständige Kette, nutze SAN/SNI korrekt, halte TLS modern, erneuere rechtzeitig und monitore Abläufe. Dann akzeptieren Clients das Zertifikat automatisch.

Wie behebe ich das Problem schnell auf iOS?

iOS updaten → Hostname prüfen → SSL neu verhandeln → Account neu einrichten. Auf Altgeräten: Root via Profil installieren und vertrauen (nur wenn legitim).

Outlook meldet „Zertifikat ungültig“. Was tun?

Serverkette prüfen, korrekten Hostnamen in den Kontoeinstellungen setzen, Ports/TLS-Methoden korrekt wählen (IMAP 993, SMTP 465/587), Windows-Trust Store kontrollieren (MMC/certutil).

Soll ich Wildcard-Zertifikate verwenden?

Wenn sinnvoll, ja – aber prüfe, ob wirklich alle benötigten Subdomains abgedeckt sind. Für unterschiedliche Hostnamen über mehrere Domains sind SAN-Zertifikate oft die bessere Wahl.

Welche TLS-Versionen sollte ich auf dem Server aktivieren?

TLS 1.3 bevorzugt und TLS 1.2 als Minimum. Deaktiviere SSL 3.0, TLS 1.0/1.1 und unsichere Ciphers.

Gibt es unter Windows Probleme mit GPO-Verteilung von Zertifikaten?

Ja, zeitweise können Root-Zertifikate beim Richtlinien-Refresh kurz fehlen. Verteile Zertifikate daher robust per Skript (certutil -addstore root ...) oder über Softwareverteilung/Intune statt ausschließlich über den Policy-Pfad.